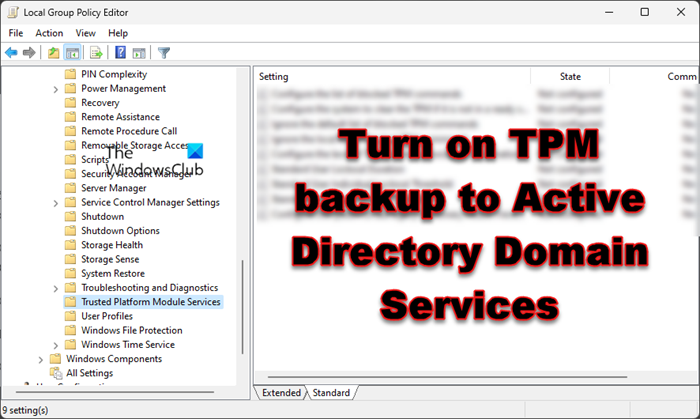

Kako sigurnosno kopirati TPM ključ u sustavu Windows 11/10 Ako imate Windows 11 ili 10, možete sigurnosno kopirati svoj TPM ključ slijedeći ove korake: 1. Pritisnite tipku Windows + R za otvaranje dijaloškog okvira Pokreni. 2. Upišite gpedit.msc i pritisnite Enter. 3. Idite na Konfiguracija računala > Administrativni predlošci > Sustav > Usluge modula pouzdane platforme. 4. Dvaput kliknite na pravilo Uključi TPM sigurnosno kopiranje na Active Directory Domain Services. 5. Odaberite Omogućeno i kliknite U redu. 6. Ponovno pokrenite računalo. Vaš TPM ključ sada će biti sigurnosno kopiran na Active Directory Domain Services.

U ovom postu ćemo objasniti kako sigurnosno kopirati tpm ključ u sustavu Windows 11/10 . TPM ili TPM hardverska komponenta ( sigurnosni čip ) instaliran na matičnoj ploči stolnog ili prijenosnog računala. Glavna funkcija TPM-a je da sigurno pohraniti povjerljive informacije n sustavi kao što su vjerodajnice za provjeru autentičnosti, digitalni certifikati i ključevi za šifriranje.

firefox je već pokrenut.ali ne reagira

Uređaji koji sadrže TPM također mogu stvoriti i šifrirati kriptografske ključeve , posebno BitLocker ključevi . Ove ključeve može dešifrirati samo TPM. Operativni sustav ih može koristiti u TPM-u, ali ih ne može učitati u memoriju sustava kako bi ih zaštitio od zlonamjernog softvera i drugih kibernetičkih napada. Ukratko, s instaliranim TPM modulom, Windows uređaji uvelike poboljšavaju privatnost i sigurnost.

Kako sigurnosno kopirati TPM ključ u sustavu Windows 11/10

Glavni uvjet za korištenje TPM mehanizma je stjecanje vlasništva nad TPM-om. generiranje vlastite jedinstvene lozinke (ili ključ). Ova lozinka poznata je kao vlasnička lozinka TPM-a i potpuno je neovisna o svim ostalim lozinkama koje pohranjuje. Konfigurira se kada se Windows podiže prvi put i utvrđuje vlasništvo nad TPM čipom instaliranim u sustavu.

Administratori sustava mogu sigurnosno kopiranje informacija o vlasniku TPM-a računala pridruženog domeni za U Usluge domene Active Directory (AD DS) je skup usluga koje pruža Microsoft Active Directory koji upravlja računalima i drugim uređajima u mrežnoj domeni. Podaci o vlasniku TPM-a sastoje se od kriptografskog raspršivanja lozinke vlasnika TPM-a. .

šifriranje sadržaja za zaštitu podataka sivih

Sigurnosna kopija omogućuje administratorima sustava da daljinski konfiguriraju TPM na lokalnom računalu koristeći AD DS kada trebaju promijeniti namjenu i ponovno koristiti staro računalo i vratiti TPM na tvorničke postavke. Spremljene informacije također se mogu koristiti u situacijama oporavka kada je vlasnik zaboravio TPM lozinku.

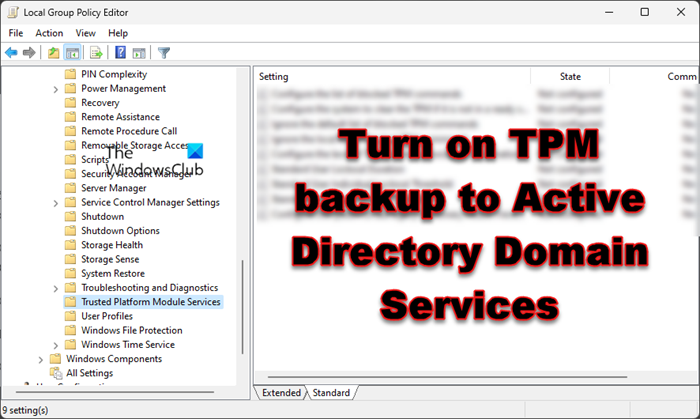

Izradite sigurnosnu kopiju informacija o vlasniku TPM-a na uslugama domene Active Directory.

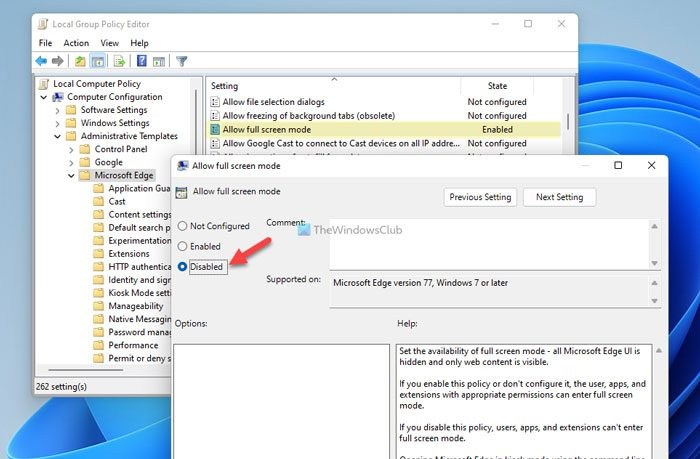

Slijedite korake za sigurnosno kopiranje informacija o vlasniku TPM-a u AD DS pomoću postavki pravila grupe.

more lopova bakrenobrado

- klik Win+R tipke na tipkovnici za otvaranje trčanje dijaloški prozor.

- Tip gpedit.msc i pritisnite ulazi ključ.

- U prozoru uređivača pravila lokalne grupe dođite do sljedeće mape: |_+_|.

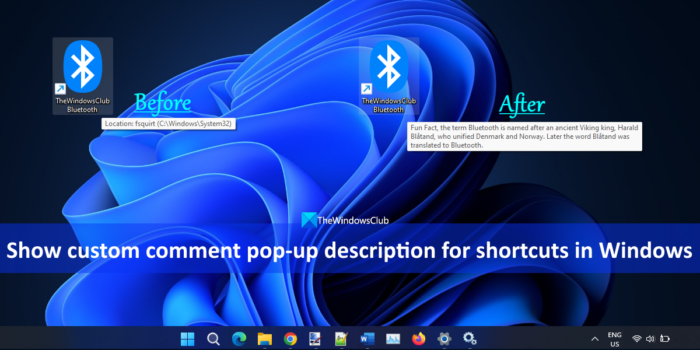

- U desnom oknu dvokliknite ikonu Omogućite sigurnosno kopiranje TPM-a na usluge domene Active Directory. parametar.

- U prozoru postavki pravila odaberite Uključeno opciju, a zatim kliknite na primijeniti dugme.

- Kliknite na FINO dugme.

- Ponovno pokrenite sustav kako biste primijenili promjene.

Bilješke:

- Da biste omogućili gornji GPO, morate se prijaviti na računalo pridruženo domeni s računom domene koji je dio lokalne grupe administratora.

- Možda ćete prvo morati konfigurirajte odgovarajuća proširenja sheme u domeni kako bi sigurnosna kopija uspjela.

- Nakon što omogućite ovu postavku, nećete moći postaviti ili promijeniti vlasničku lozinku TPM-a osim ako računalo ne pridružite mrežnoj domeni.

Nadam se da će vam biti od koristi.

Pročitajte također: Kako omogućiti TPM u Hyper-V za Windows 11 instalaciju.

Što se događa ako izbrišem TPM ključeve?

Brisanjem TPM-a brišu se sve informacije i vraćaju se na zadano stanje. Ako obrišete TPM ključeve, izgubit ćete sve ključeve za šifriranje koje je generirao TPM, kao i pristup podacima zaštićenim tim ključevima (PIN za prijavu, virtualna pametna kartica itd.). Stoga, prije brisanja TPM-a, provjerite imate li odgovarajući mehanizam za sigurnosno kopiranje i vraćanje kako biste spriječili gubitak podataka zaštićenih TPM-om ili šifriranih podataka.

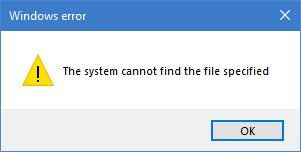

Čitaj više: TPM nedostaje ili se ne prikazuje u BIOS-u.